Die WannaCry-Ransomware stand in den letzten Tagen weltweit im Rampenlicht, nachdem mehr als 300.000 Computer in über 150 Ländern betroffen waren. Es hat eine weit verbreitete Panik ausgelöst, da niemand sicher ist, ob sie für seinen Angriff anfällig sind oder nicht. Das Internet ist mit Informationen über den Angriff von WannaCry gefüllt, aber das meiste davon ist inkohärent und unleserlich. Es ist schwer, sich vor etwas zu schützen, das man nicht versteht. Vor diesem Hintergrund haben wir einen kleinen Leitfaden erstellt, der Ihnen hilft, WannaCry zu verstehen und sich vor ihm zu schützen. Lassen Sie mich Ihnen also erzählen, ohne weitere Zeit zu verschwenden Die 8 Dinge, die Sie über WannaCry Ransomware wissen sollten:

Was ist WannaCry Ransomware??

WannaCry-Ransomware (auch bekannt als WannaCrypt, Wana Decrypt, WCry und WanaCrypt0r) ist, wie Sie aus dem Namen ableiten können, eine Art von Ransomware. Eine Ransomware ist im Grunde ein digitales Äquivalent eines Entführers. Es braucht etwas Wertvolles für Sie und Sie werden gebeten, einen Lösegeldbetrag zu zahlen, um es zurückzubekommen. Das Wertvolle sind Ihre Daten und Dateien auf Ihrem Computer. Im Fall von WannaCry die Ransomware verschlüsselt die Dateien auf einem PC und fragt ein Lösegeld, ob der Benutzer die Dateien entschlüsseln möchte.

Eine Ransomware kann über böswillige Links oder Dateien in E-Mails oder schlechten Websites bereitgestellt werden. WannaCry ist die neueste Ergänzung zu einer langen Kette von Ransomware, mit der seit den 1990er Jahren Geld von Menschen erpresst wird.

WannaCry: Wie unterscheidet es sich von anderen Ransomware?

WannaCry ist zwar eine Art Ransomware, aber keine durchschnittliche Ransomware. Es gibt einen Grund, warum es in so kurzer Zeit möglich war, eine so große Anzahl von Computern zu beeinflussen. Normalerweise erfordert eine Ransomware, dass ein Benutzer manuell auf einen schädlichen Link klickt, um sich selbst zu installieren. Daher zielte Ransomware ursprünglich nur auf eine Person ab.

WannaCry verwendet jedoch einen Exploit in der "Server Message Block" oder SMB, um das gesamte Netzwerk zu infizieren. SMB ist ein Protokoll, das von einem Netzwerk verwendet wird, um Daten, Dateien, Drucker usw. für die damit verbundenen Benutzer freizugeben. Selbst wenn ein einzelner Computer im Netzwerk durch manuelles Klicken auf einen schädlichen Link infiziert wird, wird die WannaCry-Ransomware dies tun kriechen durch das Netzwerk des Hosts und infizieren jeden anderen Computer, der mit diesem Netzwerk verbunden ist.

Wie die NSA bei der Erstellung der WannaCry-Ransomware half

Es ist bekannt, dass die NSA (National Security Agency) ein Gewölbe voller Exploits hält, die ihnen helfen, Menschen auszuspionieren. Technologiegiganten haben sich mit der NSA zusammengetan, um die Exploits freizugeben, sodass sie repariert werden können, um Cyber-Angriffe zu verhindern, aber ohne Erfolg. Sobald ein solcher Tresor von Exploits von einer Cyber-kriminellen Gruppe namens "The" erhalten und durchgesickert war "Shadow Brokers". Das durchgesickerte Gewölbe enthielt ein Werkzeug namens "EternalBlue", das könnte die gebrauchen SMB-Exploit in Microsoft Windows zum Übertragen von Dateien ohne Benutzerberechtigung.

Obwohl Microsoft nur wenige Tage nach dem Leck einen Patch veröffentlichte, installierte die überwiegende Mehrheit der Benutzer den Patch nicht, bevor der Angriff begann. WannaCry-Entwickler verwendeten diesen Exploit in ihrer Ransomware, um Computer auf der ganzen Welt anzugreifen. Indem die NSA den Exploit aktiv hielt und ihn dann an Hacker verlor, half sie bei der Erstellung von WannaCry.

Wer steckt hinter dem WannaCry Ransomware-Angriff??

Zwei verschiedene Technologieunternehmen haben die Ähnlichkeit zwischen WannaCry-Ransomware und einer früheren Ransomware im Jahr 2015 behauptet, die von Hackern entwickelt wurde, die den Namen tragen "Lazarus Group". Es wird angenommen, dass die Gruppe von aus operiert Nord Korea Berichten zufolge werden sie sogar von der nordkoreanischen Regierung unterstützt. Die Gruppe ist weitgehend bekannt für ihre Angriff auf die Sony Bilder und Unterhaltung im Jahr 2014.

Kaspersky Labs und Matthieu Suiche (Mitbegründer von Comae Technologies) haben unabhängig voneinander über die Ähnlichkeit des Codes zwischen WannaCarry und Lazarus 'Ransomware. Obwohl es immer noch nicht bestätigt ist, besteht eine hohe Wahrscheinlichkeit, dass die Lazarus Group und damit Nordkorea hinter den Angriffen steckt.

Systeme, die für WannaCrys Angriff anfällig sind

Einer der Gründe, warum der WannaCry-Angriff so erfolgreich war, ist die Fragmentierung des Windows-Ökosystems. Viele Netzwerke verwenden immer noch Windows-Versionen, insbesondere Windows XP und Windows Server 2003, die veraltet sind und von Microsoft nicht mehr unterstützt werden. Da diese älteren Versionen nicht unterstützt werden, erhalten sie keine Software-Patches für die entdeckten Exploits und sind anfälliger für solche Angriffe.

WannaCrys Angriff betraf a breites Spektrum von Windows-Systemen einschließlich Windows XP, Windows Vista, Windows 7, Windows 8.1, Windows RT 8.1 und Windows 10. Grundsätzlich: Wenn Sie den SMB-Exploit-Patch nicht auf Ihrem Windows-PC aktualisiert und installiert haben, sind Sie anfällig für WannaCry-Angriffe.

Wie viel ist das Lösegeld und sollten Sie bezahlen?

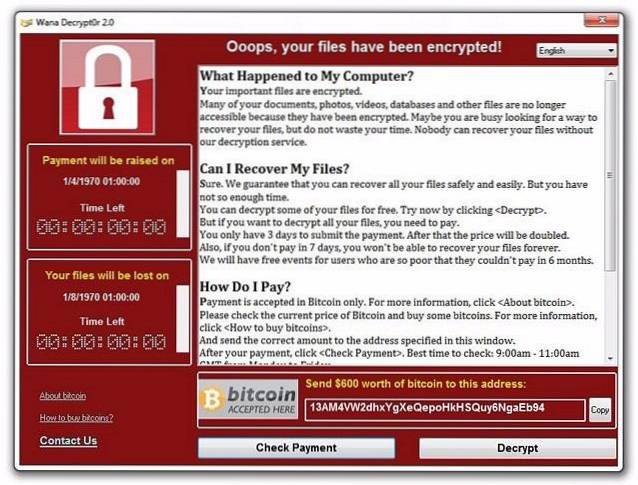

Wenn WannaCry Ihr System erfolgreich angegriffen hat, wird in einem Fenster angezeigt, dass Ihr System verschlüsselt wurde. Ein Link zu a BitCoin Brieftasche Im unteren Bereich werden Sie aufgefordert, 300 US-Dollar in der Bitcoin-Währung zu zahlen, um Zugriff auf Ihre Daten zu erhalten. Wenn Sie nicht innerhalb von 3 Tagen bezahlen, wird der Lösegeldbetrag auf 600 US-Dollar verdoppelt, mit der Warnung, dass die Daten nach einer Woche für immer gelöscht werden.

Ethisch gesehen sollte man niemals auf die Forderungen der Erpresser zurückgreifen. Aber abgesehen von dem ethischen Punkt hat es gegeben Keine Nachricht, dass jemand nach Zahlung des Lösegelds Zugriff auf seine Daten erhält. Da Sie völlig von den Launen des Angreifers abhängig sind, können Sie nicht sicher sein, dass Sie die Daten erhalten, nachdem Sie das Lösegeld bezahlt haben. Wenn Sie das Lösegeld bezahlen, werden die Hacker nur dazu ermutigt, weitere derartige Angriffe auf Sie auszuführen, da sie Sie jetzt als jemanden identifiziert haben, der bereit ist, zu zahlen. Zusammenfassend sollte man niemals das Lösegeld bezahlen, egal was passiert.

Die Höhe des Lösegeldes, das Hacker erhalten

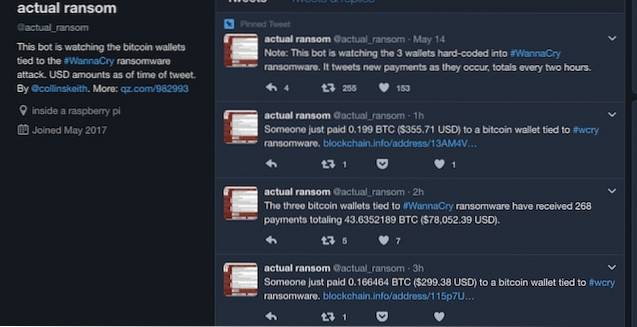

Selbst nachdem viele Menschen die Nachteile der Zahlung des Lösegelds gekannt haben, zahlen sie es, da sie zu viel Angst haben, ihre Daten zu verlieren, und hoffen, dass die Erpresser ihrem Wort treu bleiben. Ein Twitter-Bot wurde von Keith Collins erstellt, der Daten- / Grafikentwickler bei Quartz ist. Das @actualransom Der Twitter-Bot verfolgt das Lösegeld.

Gemäß der Beschreibung beobachtet der Bot jedes Mal, wenn Geld in eine der Brieftaschen eingezahlt wird, 3 Brieftaschen, die in der WannaCry-Ransomware fest codiert sind, und Tweets. Alle zwei Stunden wird auch der bisher eingezahlte Gesamtbetrag angegeben. Zum Zeitpunkt des Schreibens vorbei 78.000 US-Dollar wurde als Lösegeld an Hacker gezahlt.

Schützen Sie Ihren PC vor WannaCry Ransomware

Nichts kann einen umfassenden Schutz gegen eine Ransomware garantieren, bis Sie als Benutzer wachsam wurden. Hier gibt es einige Grundregeln. Stoppen Sie das Herunterladen von Software von nicht verifizierten Websites und behalten Sie alle Ihre E-Mails im Auge. Öffnen Sie keine Links und laden Sie keine in einer E-Mail enthaltenen Dateien von einem nicht verifizierten Benutzer herunter. Überprüfen Sie immer die E-Mails des Absenders, um dessen Quelle zu bestätigen.

Stellen Sie sicher, dass Sie nicht nur wachsam sind, sondern auch eine Sicherungskopie aller wichtigen Daten auf Ihrem Computer erstellen, falls Sie dies noch nicht getan haben. Wenn die Gefahr besteht, dass Ihr System angegriffen wird, können Sie sicher sein, dass Ihre Daten sicher sind. Installieren Sie außerdem die neuesten Windows-Sicherheitsupdates. Microsoft hat einen Patch für den SMB-Exploit veröffentlicht, auch für die nicht unterstützte Windows-Version wie XP. Installieren Sie den Patch daher sofort.

Es gibt einige andere Möglichkeiten, Ihren PC vor einer Ransomware zu schützen, und Sie können unseren ausführlichen Artikel darüber lesen.

SIEHE AUCH: 6 beste Anti-Ransomware-Software zum Schutz Ihrer Dateien

Schützen Sie sich vor WannaCry Ransomware

WannaCry hat weltweit für großes Chaos gesorgt, und daher haben Windows-Benutzer natürlich Angst. In den meisten Fällen ist jedoch nicht die Plattform, sondern der Benutzer für den Erfolg solcher Angriffe verantwortlich. Wenn Benutzer saubere Methoden wie die Installation und Verwendung der neuesten Version des Betriebssystems befolgen, regelmäßig Sicherheitspatches installieren und keine böswilligen Websites besuchen, wird das Risiko, von einer Ransomware wie WannaCry angegriffen zu werden, erheblich minimiert.

Ich hoffe, dass der Artikel Sie ein wenig besser über WannaCry Ransomware informiert hat. Wenn Sie immer noch Zweifel haben, können Sie im Kommentarbereich unten Fragen stellen.

Gadgetshowto

Gadgetshowto