Heutzutage scheinen einige Technologieunternehmen mehr darüber besorgt zu sein, wie die Benutzerbasis erweitert werden kann, als ihre Server zu sichern oder Benutzerdaten privat zu halten.

Wir haben gesehen, dass OnePlus und Xiaomi beide unsichere Zahlungsgateways betreiben, aber es wurde jetzt festgestellt, dass der Server von Truecaller Pay bis vor einiger Zeit auch offen zugänglich war.

Wie Redditor immer sagte, hatte er herumgebastelt und stoßen auf einen anfälligen Server, der für Truecaller Pay-Transaktionen verwendet wurde. Sobald Sie Zugriff auf diesen Server haben, können Sie im Wesentlichen jede Transaktion sehen, die mit UPI-basiertem Truecaller Pay abgeschlossen wurde.

Alle Ihre Daten sind zugänglich

Die größte Sorge war jedoch nicht, dass Sie jede Transaktion sehen konnten, sondern dass dies der Fall war Die personenbezogenen Daten - im Zusammenhang mit der Transaktion - waren für jedermann zugänglich. Über die Lücke im Server konnten Sie Folgendes sehen:

- UPI Virtual Payment Adresse des Absenders und Empfängers,

- Kontonummern

- Kontostand des Absenders,

- Transaktionsstatus - Erfolg oder Misserfolg,

- Gerätedetails - IMEI und IP-Adresse

Dies ist eine schwerwiegende Sicherheitslücke des Unternehmens, das gestern Abend vom Redditor sofort über die Lücke informiert wurde.

Truecaller veröffentlichte daraufhin eine offizielle Erklärung (auf Twitter), die dies besagt Es war nur ein Testserver, der „für die experimentelle Bereitstellung neuer Dienste verwendet wurde“. und es wurden keine Daten verletzt.

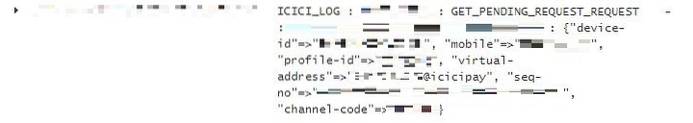

Aber, immer_ sagt_dies war nicht bereit aufzugeben und erwiderte, dass der Server noch sehr gut läuft. Er legte den Beweis bei, dass es sich nicht um einen Testserver handelte, da in dem von ihm geposteten Screenshot deutlich zu sehen war, dass die Produktion hervorgehoben wurde. Deshalb haben wir uns entschlossen, mit ihm in Kontakt zu treten, um die Sicherheitsauswirkungen dieser Lücke genauer zu untersuchen.

Server ist jetzt gepatcht

Während wir über die Auswirkungen dieser Lücke diskutierten, Truecaller hat bestätigt, dass die Sicherheitsanfälligkeit behoben wurde. Das Unternehmen sagte, dass der Server tatsächlich in Produktion ist (was bedeutet, dass alle Dienste von ihm ausgeführt werden), aber alle Daten, die man sieht, stammen nicht aus realen Transaktionen.

Sie fügen das hinzu Es ist eine Testumgebung, Dies ist der Hauptgrund dafür, dass die UPI-ID im oben angehängten Screenshot @icicipay und nicht @icici ist. Wenn der Server reale Transaktionsdetails angezeigt hätte, wäre letzteres im VPA verwendet worden. Truecaller fügte hinzu,

@icici wird in der aktuellen Version von Truecaller verwendet. Aus diesem Grund befindet sich @icicipay derzeit in einer Testumgebung. Die Protokolle, auf die Sie zugreifen, gehören zu einem in der Entwicklung befindlichen Dienst, der noch nicht mit der Sicherheit der Bankklasse abgesichert ist.

Wir möchten Truecaller für die Behebung dieses Problems innerhalb von 24 Stunden loben. Die Frage ist jedoch, warum das Unternehmen überhaupt neue Dienste auf einem ungesicherten Server testen sollte. Da die digitale Landschaft des Landes ziemlich exponentiell wächst, müssen auch die Cybersicherheitsstandards aufholen, um die Sicherheit unserer persönlichen Daten zu gewährleisten. Glücklicherweise gibt es jetzt nichts, worüber Sie sich in Bezug auf Truecaller Pay Sorgen machen müssen, und Sie können es ohne Sorgen verwenden.

Gadgetshowto

Gadgetshowto